POCKETALK Sentio White Paper

POCKETALK Sentio White Paper

Version 1.0 (Überarbeitet: 11. März 2025)

POCKETALK

1.Einführung

Dieses Dokument richtet sich an diejenigen, die planen, POCKETALK Sentio (im Folgenden als „Sentio“ bezeichnet) zu verwenden oder es derzeit schon verwenden. Es soll Informationen über die Sicherheitsinitiativen unseres Unternehmens (im Folgenden als „wir“ bezeichnet) bezüglich der personenbezogenen Kundendaten (im Folgenden als „Kundendaten“ bezeichnet), die wir besitzen, bereitstellen und Ihnen helfen, die Vorsichtsmaßnahmen für die sichere Verwendung von Sentio zu verstehen. Dieses Dokument dient auch als Anhang zu den Nutzungsbedingungen und stellt eine Vereinbarung zwischen uns und dem Kunden bezüglich der Nutzung von Sentio dar.

2.Über Cloud-Service-Anbieter

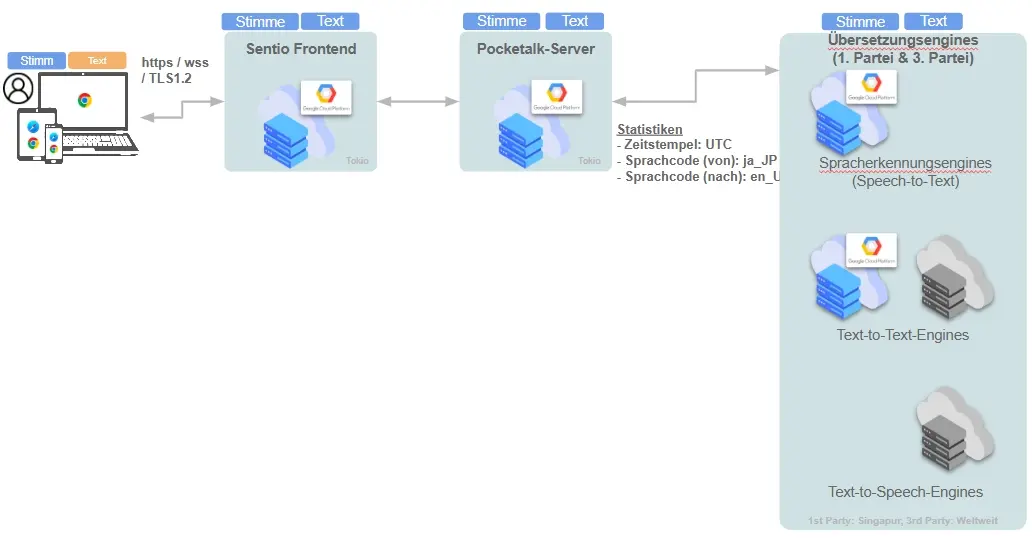

Die Sentio Cloud wird von uns unter Verwendung der Google Cloud Platform (im Folgenden als „GCP“ bezeichnet) entwickelt, betrieben und den Kunden zur Verfügung gestellt.

<Sentio – Benutzer- und Systembeziehungsdiagramm_Seriencode-Authentifizierung>

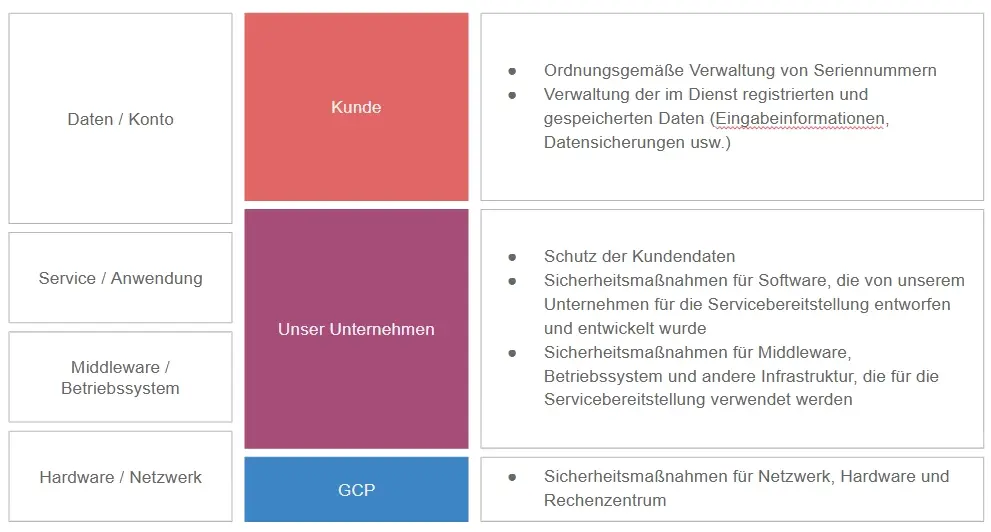

3.Aufteilung der Verantwortlichkeiten zwischen uns und den Kunden

Das folgende Diagramm erläutert die Aufteilung der Verantwortlichkeiten zwischen uns und den Kunden bei der Nutzung von Sentio.

<Sentio | Aufteilung der Verantwortlichkeiten zwischen uns und den Kunden>

4.Datenspeicherort

GCP und AWS, die in Sentio verwendet werden, werden in den folgenden Regionen betrieben:

- GCP

- Region: Asien Nordost

- Multi-AZ: 2 Standorte innerhalb Asiens

5.Service Level Objectives (SLO)

| Servicezeiten | 24 Stunden am Tag, 365 Tage im Jahr ** Wir überwachen den Service auch während derselben Zeit. |

|---|---|

| Serviceverfügbarkeit | 99,0 % **Beinhaltet keine jährlichen geplanten Serviceausfälle |

| Geplante Serviceausfälle | 2~4 Mal / Jahr ** Serviceausfälle werden voraussichtlich bis zu 6 Stunden dauern. |

| Datensicherung | Die DB-Konfiguration ist redundant mit einer primären/sekundären Konfiguration (ständig synchronisiert). Die Sicherung der Datengenerierungsverwaltung wird nicht bereitgestellt. |

6.Unsere Sicherheitsmanagementmaßnahmen

Wir sind bestrebt, sowohl intern als auch mit unseren Geschäftspartnern eine angemessene Informationssicherheit und Datensicherheit zu entwerfen, aufzubauen und zu betreiben, damit Kunden unsere Dienste beruhigt und sicher nutzen können.

Richtlinien für Informationssicherheit

Wir haben die „Grundlegende Informationssicherheitsrichtlinie“ und die „Grundlegende Cloud-Service-Sicherheitsrichtlinie“ als grundlegende Richtlinien für unsere Informationssicherheitsinitiativen in Cloud-Diensten festgelegt und betreiben unsere Dienste in Übereinstimmung mit diesen Richtlinien.

Rollen und Verantwortlichkeiten für Informationssicherheit

Wir haben die „Grundlegende Informationssicherheitsrichtlinie“ und die „Grundlegende Cloud-Service-Sicherheitsrichtlinie“ als grundlegende Richtlinien für unsere Informationssicherheitsinitiativen in Cloud-Diensten festgelegt und betreiben unsere Dienste in Übereinstimmung mit diesen Richtlinien.

Kommunikation mit zuständigen Behörden

Die Kommunikation mit zuständigen Behörden erfolgt gemäß „4. Datenspeicherort“.

Aufteilung und Zuweisung von Rollen und Verantwortlichkeiten in der Cloud-Computing-Umgebung (CLD.6.3.1)

Die Aufteilung und Zuweisung von Rollen und Verantwortlichkeiten in der Cloud-Computing-Umgebung erfolgt gemäß „3. Aufteilung der Verantwortlichkeiten zwischen uns und den Kunden“.

Verbesserung des Informations-Sicherheitsbewusstseins,der Aufklärung und Schulung

Wir fördern die Bedeutung der Informationssicherheit im gesamten Unternehmen und führen regelmäßig notwendige Schulungen und Weiterbildungen durch.

Asset-Inventar

Wir identifizieren und verwalten auf angemessene Weise Informationen, andere mit Informationen verbundene Assets und Assets, die mit Informationsverarbeitungseinrichtungen verbunden sind.

Entfernung von Cloud-Service-Kunden-Assets (CLD.8.1.5)

Der Umgang mit Kundendaten, wenn ein Kunde die Nutzung des Dienstes beendet, wird unten beschrieben.

- Kunden können die Servicebeendigung nicht selbst über die von Sentio bereitgestellten Funktionen beantragen. Kunden, die den Service beenden möchten, wenden sich bitte an die folgenden Kontaktstellen.Kontaktinformationen

Nordamerikanische Kunden : https://pocketalk.com/contact-us

Europäische Kunden : https://pocketalk.com/en_eu/contact-us

Asiatische Kunden : https://pocketalk.link/inquiry - Wenn Sie die Verlaufsdaten der Interpretation durch Sentio benötigen, laden Sie diese bitte auf eigene Verantwortung von Sentio herunter und speichern Sie sie entsprechend. (Es ist jedoch erforderlich, die Download-Einstellung des Interpretationsverlaufs durch die Bedienung von Sentio EINZUSCHALTEN. Einzelheiten entnehmen Sie bitte dem Handbuch.)

Kennzeichnung von Informationen

Sentio bietet keine Funktion zur Kennzeichnung des Namens von Kundeninformationen oder Terminalinformationen, da keine Registrierungsinformationen vorhanden sind.

Benutzerregistrierung und -löschung

Sentio bietet keine Funktion zur Kennzeichnung des Namens von Kundeninformationen oder Terminalinformationen, da keine Registrierungsinformationen vorhanden sind.

Bereitstellung des Benutzerzugriffs

Sentio verwendet die Seriencode-Authentifizierung zur Nutzung des Dienstes. Seriennummern können nur von uns ausgestellt werden, und Kunden können sie nicht selbst ausstellen. Bitte kontaktieren Sie uns, um neue Seriennummern auszustellen und diese zu löschen.

Verwaltung von privilegierten Zugriffsrechten

Sentio verfügt nicht über privilegierte Zugriffsrechte.

Verwaltung von geheimen Anmeldeinformationen der Benutzer

Die Verwaltung von Seriennummern ist in „3. Aufteilung der Verantwortlichkeiten zwischen uns und den Kunden“ definiert.

Beschränkter Zugriff auf Informationen

Sentio beschränkt weder die angezeigten Informationen noch die für jede Seriennummer verfügbaren Funktionen.

Darüber hinaus verfügt Sentio über eine Funktion zum Teilen des Übersetzungsergebnisses mit einem bestimmten freigegebenen Gerät (im Folgenden als „Freigabefunktion“ bezeichnet). Wenn die Freigabefunktion verwendet wird, wird eine URL ausgestellt, und das Übersetzungsergebnis kann durch Zugriff auf die URL vom freigegebenen Gerät aus angezeigt werden. Das freigegebene Gerät kann nur das Übersetzungsergebnis anzeigen und es nicht erneut freigeben. Außerdem wird das Übersetzungsergebnis weder auf dem freigegebenen Gerät noch in der Cloud gespeichert.

Einzelheiten entnehmen Sie bitte dem Handbuch.

Verwendung von privilegierten Dienstprogrammen

Sentio bietet keine Dienstprogramme wie APIs an, die Sicherheitsverfahren umgehen und die Nutzung verschiedener Servicefunktionen ermöglichen. Für privilegierte Dienstprogramme, die für die Servicebereitstellung in unserem Unternehmen erforderlich sind, beschränken wir die Benutzer streng, bestätigen die Gültigkeit der Nutzung im Voraus, erfassen Protokolle und führen Überprüfungen durch.

Trennung in virtueller Computing-Umgebung (CLD.9.5.1)

Es wird in einer Mandantenumgebung betrieben und steuert den Zugriff auf andere Mandanten.

Verstärkung virtueller Maschinen (CLD.9.5.2)

Alle zu erstellenden virtualisierten Umgebungen beschränken Ports und Protokolle, um unbefugten Zugriff zu blockieren. Grundsätzlich werden einmal jährlich Schwachstellenanalysen und Penetrationstests durch eine Drittorganisation durchgeführt.

Richtlinie zur Verwendung von Verwaltungsmaßnahmen durch Verschlüsselung

Auf dem Gerät gespeicherte Daten werden mit AES verschlüsselt, wobei die Schlüsselverwaltung im Browser-Speicher erfolgt. Die Kommunikation wird mit SSL/TLS-Kommunikation (unterstützt TLS 1.2) verschlüsselt.

Änderungsmanagementverfahren

Bei der Aktualisierung oder Durchführung regelmäßiger Wartungsarbeiten an den bereitgestellten Diensten werden wir Sie im Voraus per E-Mail benachrichtigen.

Kapazitäts-/Fähigkeitsmanagement

Um einen stabilen Service zu bieten, überwachen wir die Ressourcen jedes Servers und erhöhen die Kapazität nach Bedarf.

Sicherheit der Betriebsabläufe von Geschäftsadministratoren (CLD.12.1.5)

Die Betriebsmethode und die Sicherheitskonfiguration von Sentio werden im Handbuch erläutert.

In unserem operativen Geschäft wird die Cloud-Umgebung separat für Staging und Produktion verwaltet, und der Zugriff ist nur für bestimmte Geschäftspersonen gestattet. Der Zugriff auf und die durchgeführten Operationen in der Produktionsumgebung werden im Audit-Protokoll gespeichert. Diese Zugriffsbeschränkung wird durch das IAM von GCP verwaltet, und die IAM-Benutzerbestände werden regelmäßig durchgeführt und angemessen verwaltet.

Datensicherung

Die DB-Konfiguration ist redundant mit einer primären/sekundären Konfiguration (ständig synchronisiert).

Da wir keine Kundendaten speichern, führen wir keine Datensicherung nach Generationen durch.

Event Log Acquisition

Sentio does not provide a function for customers to acquire event logs by themselves, but we acquire and store appropriate logs (for 90 days) necessary for service maintenance and management.

If an important incident occurs and log information etc. is required for the purpose of actual investigation, we will conduct an investigation from the access log for the past 90 days according to the customer’s inquiry, so please contact privacy@pocketalk.com.

Erfassung von Ereignisprotokollen

Sentio bietet keine Funktion für Kunden, Ereignisprotokolle selbst zu erfassen, aber wir erfassen und speichern geeignete Protokolle (für 90 Tage), die für die Wartung und Verwaltung des Dienstes erforderlich sind.

Wenn ein wichtiger Vorfall eintritt und Protokollinformationen usw. für eine tatsächliche Untersuchung benötigt werden, führen wir gemäß der Anfrage des Kunden eine Untersuchung anhand des Zugriffsprotokolls der letzten 90 Tage durch. Bitte kontaktieren Sie privacy@pocketalk.com.

Clock Synchronization

Sentio synchronizes time (UTC) by unifying with the internal NTP server provided by GCP.

Zeitsynchronisation

Sentio synchronisiert die Zeit (UTC) durch die Vereinheitlichung mit dem internen NTP-Server, der von GCP bereitgestellt wird.

Cloud Service Monitoring (CLD.12.4.5)

We monitor the resource status related to the system such as CPU, memory, and disk usage rate.

We also monitor the service to see if the Sentio web application is operating normally.

Cloud-Service-Überwachung (CLD.12.4.5)

Wir überwachen den Ressourcenstatus des Systems, wie CPU, Speicher und Festplattenauslastung.

Wir überwachen auch den Dienst, um zu sehen, ob die Sentio-Webanwendung normal funktioniert.

Management of Technical Vulnerabilities

We collect vulnerability information, and if it becomes necessary to respond within the scope of our responsibility, we will implement countermeasures in regular or emergency maintenance.

Maintenance information will be notified by email.

In order to ensure even greater security, we establish security requirements at the time of development design, and perform not only in-house testing but also vulnerability diagnosis and penetration testing by third-party organizations before release.

Management technischer Schwachstellen

Wir sammeln Informationen über Schwachstellen, und wenn es notwendig wird, im Rahmen unserer Verantwortung zu reagieren, werden wir im Rahmen der regulären oder Notfallwartung Gegenmaßnahmen ergreifen.

Wartungsinformationen werden per E-Mail mitgeteilt.

Um eine noch größere Sicherheit zu gewährleisten, legen wir bereits bei der Entwicklungsplanung Sicherheitsanforderungen fest und führen vor der Veröffentlichung nicht nur interne Tests, sondern auch Schwachstellenanalysen und Penetrationstests durch Drittorganisationen durch.

Network Separation

Access to Sentio is done through the Internet line.

In our maintenance and operation business for the production environment, we appropriately manage authority with GCP’s IAM, and permit access after application and approval. In addition, access to the production environment and operations performed are managed by storing them as audit logs.

Netzwerksegmentierung

Der Zugriff auf Sentio erfolgt über die Internetleitung.

In unserem Wartungs- und Betriebsgeschäft für die Produktionsumgebung verwalten wir die Berechtigungen angemessen mit dem IAM von GCP und gestatten den Zugriff nach Antragstellung und Genehmigung. Darüber hinaus werden der Zugriff auf die Produktionsumgebung und die durchgeführten Operationen durch Speicherung als Audit-Protokolle verwaltet.

Analysis and Specification of Information Security Requirements

We maintain and provide the information security required by customers under the Basic Information Security Policy and the Basic Cloud Service Security Policy.

As the specifications of the information security functions mainly considered by customers, this document describes the following items.

- Access restriction function (restriction of access to information, fortification of virtual machines)

- Communication encryption function (policy on the use of management measures by encryption)

- Backup function (information backup)

Analyse und Spezifikation von Informationssicherheitsanforderungen

Wir pflegen und stellen die von Kunden geforderte Informationssicherheit gemäß der Grundlegenden Informationssicherheitsrichtlinie und der gGrundlegenden Cloud-Service-Sicherheitsrichtlinie bereit.

Als Spezifikationen der Informationssicherheitsfunktionen, die hauptsächlich von Kunden berücksichtigt werden, beschreibt dieses Dokument die folgenden Punkte.

- Zugriffsbeschränkungsfunktion (Beschränkung des Zugriffs auf Informationen, Härtung virtueller Maschinen)

- Kommunikationsverschlüsselungsfunktion (Richtlinie zur Verwendung von Verwaltungsmaßnahmen durch Verschlüsselung)

- Sicherungsfunktion (Datensicherung)

Policy for Security-Conscious Development

As a security-conscious development policy, we address security risks and vulnerabilities from the development stage, and conduct vulnerability diagnosis and penetration testing by third parties at the time of release.

Richtlinie für sicherheitsbewusste Entwicklung

Als sicherheitsbewusste Entwicklungsrichtlinie gehen wir bereits in der Entwicklungsphase auf Sicherheitsrisiken und Schwachstellen ein und führen zum Zeitpunkt der Veröffentlichung Schwachstellenanalysen und Penetrationstests durch Dritte durch.

Security Handling in Supplier Agreement

The roles and responsibilities in Sentio are defined in the Terms of Use* and services are provided. Regarding the responsibility demarcation point of this service, please refer to “3. Division of Responsibilities Between Us and Customers”.

Sicherheitsabwicklung in Lieferantenvereinbarungen

Die Rollen und Verantwortlichkeiten in Sentio sind in den Nutzungsbedingungen definiert und die Dienste werden bereitgestellt. Bezüglich des Verantwortungsabgrenzungspunktes dieses Dienstes verweisen wir auf “3. Aufteilung der Verantwortlichkeiten zwischen uns und den Kunden”.

ICT Supply Chain

We grasp the information security level of the cloud service provider used by our company, and confirm that it is consistent with our information security.

Sentio is operated with GCP as a cloud service provider.

For the compliance status of GCP, please refer to the following.

https://cloud.google.com/compliance

ICT-Lieferkette

Wir erfassen das Informationssicherheitsniveau des von unserem Unternehmen genutzten Cloud-Service-Providers und bestätigen, dass es mit unserer Informationssicherheit übereinstimmt.

Sentio wird mit GCP als Cloud-Service-Provider betrieben.

Für den Compliance-Status von GCP verweisen wir auf Folgendes.

https://cloud.google.com/compliance

Responsibilities and Procedures

If a security incident (data loss, long-term system shutdown, etc.) that has a significant impact on Sentio users occurs, we will notify you by email within 72 hours in principle. For inquiries regarding security incidents, please contact privacy@pocketalk.com.

Verantwortlichkeiten und Verfahren

Wenn ein Sicherheitsvorfall (Datenverlust, langfristige Systemabschaltung usw.) eintritt, der erhebliche Auswirkungen auf die Sentio-Benutzer hat, werden wir Sie grundsätzlich innerhalb von 72 Stunden per E-Mail benachrichtigen. Für Anfragen zu Sicherheitsvorfällen kontaktieren Sie bitte privacy@pocketalk.com.

Reporting of Information Security Events

We will notify customers by email.

For individual inquiries, please contact privacy@pocketalk.com.

Meldung von Informationssicherheitsereignissen

Wir werden Kunden per E-Mail benachrichtigen.

Für individuelle Anfragen kontaktieren Sie bitte privacy@pocketalk.com.

Collection of Evidence

If a legitimate disclosure request based on law is made, such as a disclosure request from a court, customer data may be disclosed to the relevant organization without customer’s consent. If an important incident occurs to the customer and log information etc. is required for the purpose of actual investigation, we will conduct an investigation from the access log for the past 90 days according to the customer’s inquiry, so please contact privacy@pocketalk.com.

Sammlung von Beweismitteln

Wenn eine rechtmäßige Offenlegungsanforderung auf der Grundlage des Gesetzes gestellt wird, wie z. B. eine Offenlegungsanforderung von einem Gericht, können Kundendaten ohne Zustimmung des Kunden an die betreffende Organisation weitergegeben werden. Wenn ein wichtiger Vorfall für den Kunden eintritt und Protokollinformationen usw. für eine tatsächliche Untersuchung benötigt werden, führen wir gemäß der Anfrage des Kunden eine Untersuchung anhand des Zugriffsprotokolls der letzten 90 Tage durch. Bitte kontaktieren Sie privacy@pocketalk.com.

Identifizierung anwendbarer Gesetze und vertraglicher Anforderungen

Das für die Nutzung von Sentio geltende “maßgebliche Recht” ist “japanisches Recht”.

Wir sind bestrebt, die verschiedenen Gesetze und Vorschriften im Zusammenhang mit dem Betrieb von Sentio in Übereinstimmung mit den zugehörigen Richtlinien zur Verwaltung von Gesetzen und Vorschriften rechtlich einzuhalten.

Geistige Eigentumsrechte

Geistige Eigentumsrechte sind in den Nutzungsbedingungen definiert.

Schutz von Aufzeichnungen

Einzelheiten zum Schutz von Aufzeichnungen finden Sie unter “Erfassung von Ereignisprotokollen”.

Regelung der Verschlüsselungsfunktion

Informationen zur Verwendung von Verschlüsselung finden Sie unter “Richtlinie zur Verwendung von Verwaltungsmaßnahmen durch Verschlüsselung”.

Sentio verwendet keine Verschlüsselungstechnologie, die Exportbestimmungen unterliegt.

Unabhängige Überprüfung der Informationssicherheit

Wir führen interne Audits und Management-Reviews durch, um die Informationssicherheit aufrechtzuerhalten und zu verbessern.