POCKETALK Sentio White Paper

POCKETALK Sentio White Paper

1.0 (Révisé le 11 mars 2025)

POCKETALK

1.Introduction

Ce document est destiné à ceux qui envisagent d’utiliser ou utilisent actuellement POCKETALK Sentio (ci-après dénommé “Sentio”). Il vise à fournir des informations sur les initiatives de sécurité de notre entreprise concernant les données personnelles des clients (ci-après dénommées “données clients”) que nous détenons, et à vous aider à comprendre les précautions à prendre pour utiliser Sentio en toute sécurité. Ce document sert également d’annexe aux Conditions d’utilisation et constitue un accord entre nous et le client concernant l’utilisation de Sentio.

2.À propos des fournisseurs de services Cloud

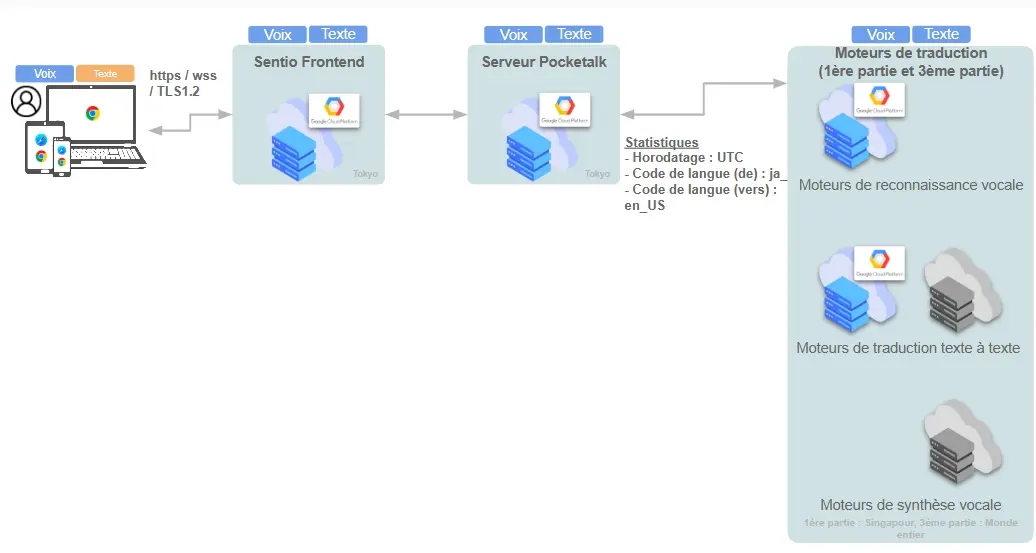

Le Cloud Sentio est développé, exploité et fourni aux clients par Pocketalk en utilisant Google Cloud Platform (ci-après dénommé “GCP”).

<Sentio – Diagramme de relation utilisateur-système_Authentification par code série>

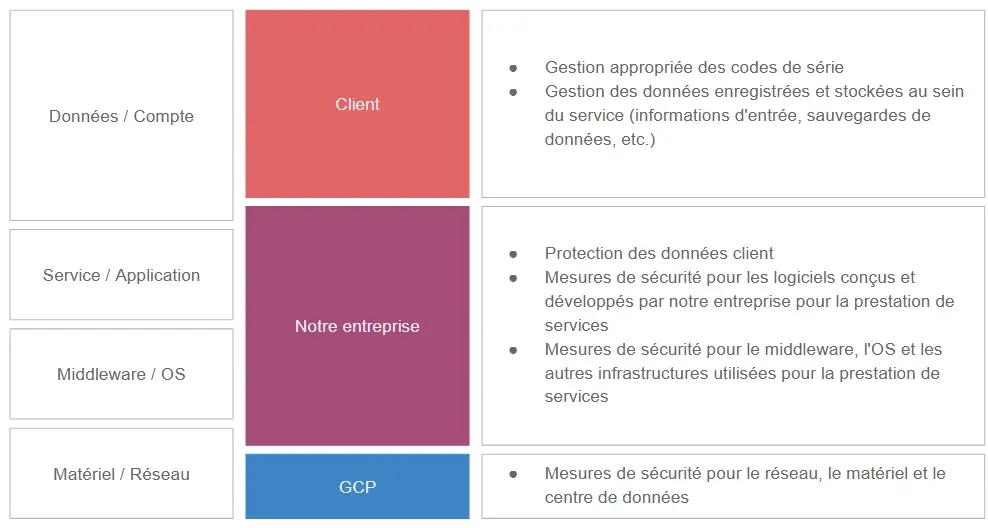

3.Répartition des responsabilités entre Pocketalk et les clients

Le diagramme suivant explique la répartition des responsabilités entre Pocketalk et les clients lors de l’utilisation de Sentio.

<Sentio | Répartition des responsabilités entre nous et les clients>

4.Lieu de stockage des données

GCP et AWS utilisés dans Sentio sont exploités dans les régions suivantes :

- GCP

- Région : Asie Nord-Est

- Multi-AZ : 2 emplacements en Asie

5.Objectifs de niveau de service (SLO)

| Heures de service | 24 heures par jour, 365 jours par an \\ Nous surveillons également le service pendant la même période. |

|---|---|

| Disponibilité du service | 99,0% \\ N’inclut pas les interruptions de service planifiées annuelles |

| Interruptions de service planifiées | 2\~4 fois / an \\ Les interruptions de service devraient durer jusqu’à 6 heures à la fois. |

| Sauvegarde des données | La configuration de la base de données est redondante avec une configuration primaire / secondaire (constamment synchronisée). La sauvegarde de la gestion de la génération de données n’est pas fournie. |

6.Nos Mesures de Gestion de la Sécurité

Nous nous efforçons de concevoir, de construire et d’exploiter une sécurité de l’information et une sécurité des données appropriées, tant en interne qu’avec nos partenaires commerciaux, afin que les clients puissent utiliser nos services en toute tranquillité et sécurité.

Politiques de Sécurité de l’Information

Nous avons établi la “Politique de Base de Sécurité de l’Information” et la “Politique de Base de Sécurité des Services Cloud” comme politiques fondamentales pour nos initiatives de sécurité de l’information dans les services cloud, et nous exploitons nos services conformément à ces politiques.

Rôles et Responsabilités en matière de Sécurité de l’Information

Nous avons établi la “Politique de Base de Sécurité de l’Information” et la “Politique de Base de Sécurité des Services Cloud” comme politiques fondamentales pour nos initiatives de sécurité de l’information dans les services cloud, et nous exploitons nos services conformément à ces politiques.

Communication avec les Autorités Compétentes

La communication avec les autorités compétentes est définie dans “4. Lieu de Stockage des Données”.

Partage et Répartition des Rôles et Responsabilités dans l’Environnement de Cloud Computing (CLD.6.3.1)

Le partage et la répartition des rôles et responsabilités dans l’environnement de cloud computing sont définis dans “3. Répartition des Responsabilités entre Nous et les Clients”.

Améliorer la Sensibilisation, l’Éducation et la Formation à la Sécurité de l’Information

Nous promouvons l’importance de la sécurité de l’information dans toute l’entreprise et organisons régulièrement l’éducation et la formation nécessaires.

Inventaire des Actifs

Nous identifions et gérons de manière appropriée les informations, les autres actifs liés à l’information et les actifs liés aux installations de traitement de l’information.

Suppression des Actifs des Clients des Services Cloud (CLD.8.1.5)

Le traitement des données clients lorsqu’un client met fin à l’utilisation du service est décrit ci-dessous.

- Les clients ne peuvent pas demander la résiliation du service par eux-mêmes à partir des fonctions fournies par Sentio. Les clients qui souhaitent résilier le service sont priés de contacter les points de contact suivants.Informations de Contact

Clients nord-américains : https://pocketalk.com/contact-us

Clients européens : https://pocketalk.com/en_eu/contact-us

Clients asiatiques : https://pocketalk.link/inquiry - Si vous avez besoin de l’historique des données de l’interprétation par Sentio, veuillez le télécharger depuis Sentio sous votre propre responsabilité et le stocker de manière appropriée. (Cependant, il est nécessaire d’activer le paramètre de téléchargement de l’historique de l’interprétation par l’opération sur Sentio. Pour plus de détails, veuillez consulter le manuel.)

Labellisation des Informations

Sentio ne fournit pas de fonction pour labelliser des informations client ou des informations de terminal car il n’y a pas d’enregistrement d’information.

Enregistrement et Suppression des Utilisateurs

Sentio utilise l’authentification par code de connexion pour l’utilisation du service. Les codes de connexion ne peuvent être émis que par notre entreprise, et les clients ne peuvent pas les émettre eux-mêmes. Veuillez contacter notre entreprise pour l’émission de nouveaux codes de connexion.

Fournir l’Accès Utilisateur

Sentio utilise l’authentification par code de connexion pour utiliser le service. Les codes de connexion ne peuvent être émis que par nous, et les clients ne peuvent pas les émettre eux-mêmes. Veuillez nous contacter pour émettre de nouveaux codes de connexion et les supprimer.

Gestion des Droits d’Accès Privilégiés

Sentio n’a pas de droits d’accès privilégiés.

Gestion des Informations d’Identification Secrètes des Utilisateurs

La gestion des codes de connexion est définie dans “3. Répartition des Responsabilités entre Pocketalk et les Clients”.

Accès Restreint aux Informations

Sentio ne limite pas les informations affichées ou les fonctions disponibles pour chaque code de connexion.

De plus, Sentio a une fonction pour partager le résultat de la traduction avec un appareil partagé spécifié (ci-après dénommé la “fonction de partage”). Lorsque la fonction de partage est utilisée, une URL est émise, et le résultat de la traduction peut être consulté en accédant à l’URL depuis l’appareil partagé. L’appareil partagé ne peut que visualiser le résultat de la traduction et ne peut pas le re-partager. De plus, le résultat de la traduction n’est stocké ni sur l’appareil partagé ni dans le cloud.

Pour plus de détails, veuillez consulter le manuel.

Utilisation des Programmes Utilitaires Privilégiés

Sentio ne fournit pas de programmes utilitaires tels que des API qui contournent les procédures de sécurité et permettent l’utilisation de diverses fonctions de service. Pour les programmes utilitaires privilégiés nécessaires à la prestation de services dans notre entreprise, nous limitons strictement les utilisateurs, confirmons la validité de l’utilisation à l’avance, acquérons des journaux et effectuons des examens.

Séparation dans l’Environnement Informatique Virtuel (CLD.9.5.1)

Il fonctionne dans un environnement multi-tenant et contrôle l’accès aux autres tenants.

Fortification des Machines Virtuelles (CLD.9.5.2)

Tous les environnements virtualisés à construire restreignent les ports et protocoles pour bloquer l’accès non autorisé. En principe, un diagnostic de vulnérabilité et des tests de pénétration par une organisation tierce sont effectués une fois par an.

Politique sur l’Utilisation des Mesures de Gestion par Cryptage

Les données stockées sur l’appareil sont cryptées en utilisant AES, avec la gestion des clés gérée dans le stockage du navigateur. La communication est cryptée en utilisant la communication SSL/TLS (prenant en charge TLS 1.2).

Procédure de Gestion des Changements

Lors de la mise à jour ou de la maintenance régulière des services fournis, nous vous informerons à l’avance par e-mail.

Gestion de la Capacité/Aptitude

Afin de fournir un service stable, nous surveillons les ressources de chaque serveur et augmentons la capacité si nécessaire.

Sécurité des Opérations des Administrateurs d’Entreprise (CLD.12.1.5)

La méthode d’opération et l’opération de réglage de sécurité de Sentio sont expliquées dans le manuel.

Dans notre activité d’exploitation, l’environnement cloud est géré séparément pour la mise en scène et la production, et l’accès n’est autorisé qu’à un personnel commercial limité. L’accès et les opérations effectuées sur l’environnement de production sont stockés dans le journal d’audit. Cette restriction d’accès est gérée par IAM de GCP, et l’inventaire des utilisateurs IAM est régulièrement effectué et géré de manière appropriée.

Sauvegarde des Informations

La configuration de la base de données est redondante avec une configuration primaire/secondaire (constamment synchronisée).

Étant donné que nous ne stockons aucune donnée sur les clients, nous ne sauvegardons pas les données par session.

Acquisition d’Historiqued’Événements

Sentio ne fournit pas de fonction permettant aux clients d’acquérir eux-mêmes des historiques d’événements, mais nous acquérons et stockons les historiques appropriés (pendant 90 jours) nécessaires à la maintenance et à la gestion du service.

Si un incident important se produit et que des informations de l’historique, etc., sont nécessaires à des fins d’enquête réelle, nous mènerons une enquête à partir du journal d’accès des 90 derniers jours en fonction de la demande du client, veuillez donc contacter privacy@pocketalk.com.

Synchronisation de l’Horloge

Sentio synchronise l’heure (UTC) en s’unifiant avec le serveur NTP interne fourni par GCP.

Surveillance des Services Cloud (CLD.12.4.5)

Nous surveillons l’état des ressources liées au système telles que le CPU, la mémoire et le taux d’utilisation du disque.

Nous surveillons également le service pour voir si l’application web Sentio fonctionne normalement.

Gestion des Vulnérabilités Techniques

Nous collectons des informations sur les vulnérabilités, et s’il devient nécessaire de répondre dans le cadre de notre responsabilité, nous mettrons en œuvre des contre-mesures lors de la maintenance régulière ou d’urgence.

Les informations de maintenance seront notifiées par e-mail.

Afin d’assurer une sécurité encore plus grande, nous établissons des exigences de sécurité au moment de la conception du développement, et effectuons non seulement des tests internes mais aussi un diagnostic de vulnérabilité et des tests de pénétration par des organisations tierces avant la publication.

Séparation du Réseau

L’accès à Sentio se fait via la ligne Internet.

Dans notre activité de maintenance et d’exploitation pour l’environnement de production, nous gérons de manière appropriée l’autorité avec IAM de GCP, et autorisons l’accès après demande et approbation. De plus, l’accès à l’environnement de production et les opérations effectuées sont gérés en les stockant sous forme de journaux d’audit.

Analyse et Spécification des Exigences de Sécurité de l’Information

Nous maintenons et fournissons la sécurité de l’information requise par les clients en vertu de la Politique de Base de Sécurité de l’Information et de la Politique de Base de Sécurité des Services Cloud.

En tant que spécifications des fonctions de sécurité de l’information principalement considérées par les clients, ce document décrit les éléments suivants.

- Fonction de restriction d’accès (restriction de l’accès à l’information, fortification des machines virtuelles)

- Fonction de cryptage de communication (politique sur l’utilisation des mesures de gestion par cryptage)

- Fonction de sauvegarde (sauvegarde des informations)

Politique pour un Développement Soucieux de la Sécurité

En tant que politique de développement soucieux de la sécurité, nous abordons les risques et vulnérabilités de sécurité dès l’étape de développement, et effectuons des diagnostics de vulnérabilité et des tests de pénétration par des tiers au moment de la publication.

Traitement de la Sécurité dans l’Accord avec les Fournisseurs

Les rôles et responsabilités dans Sentio sont définis dans les Conditions d’Utilisation et les services sont fournis. Concernant le point de démarcation de responsabilité de ce service, veuillez vous référer à “3. Répartition des Responsabilités entre Pocketalk et les Clients”.

Chaîne d’Approvisionnement TIC

Nous saisissons le niveau de sécurité de l’information du fournisseur de services cloud utilisé par notre entreprise, et confirmons qu’il est conforme à notre sécurité de l’information.

Sentio est exploité avec GCP en tant que fournisseur de services cloud.

Pour l’état de conformité de GCP, veuillez vous référer à ce qui suit.

https://cloud.google.com/compliance

Responsabilités et Procédures

Si un incident de sécurité (perte de données, arrêt prolongé du système, etc.) ayant un impact significatif sur les utilisateurs de Sentio se produit, nous vous en informerons par e-mail dans les 72 heures en principe. Pour les questions concernant les incidents de sécurité, veuillez contacter privacy@pocketalk.com.

Signalement des Événements de Sécurité de l’Information

Nous informerons les clients par e-mail.

Pour les demandes individuelles, veuillez contacter privacy@pocketalk.com.

Collecte de Preuves

Si une demande de divulgation légitime basée sur la loi est faite, telle qu’une demande de divulgation d’un tribunal, les données client peuvent être divulguées à l’organisation concernée sans le consentement du client. Si un incident important se produit pour le client et que des informations de journal, etc., sont nécessaires à des fins d’enquête réelle, nous mènerons une enquête à partir du journal d’accès des 90 derniers jours selon la demande du client, veuillez donc contacter privacy@pocketalk.com.

Identification des Lois Applicables et des Exigences Contractuelles

La “loi applicable” à l’utilisation de Sentio est la “loi japonaise”.

Nous nous efforçons de nous conformer légalement à diverses lois et réglementations liées à l’exploitation de Sentio conformément aux directives de gestion des lois et réglementations connexes.

Droits de Propriété Intellectuelle

Les droits de propriété intellectuelle sont définis dans les Conditions d’Utilisation.

Protection des Enregistrements

Pour plus de détails sur la protection des enregistrements, veuillez vous référer à “Acquisition d’Historique d’Événements”.

Réglementation sur la Fonction de Cryptage

Pour l’utilisation du cryptage, veuillez vous référer à “Politique sur l’Utilisation des Mesures de Gestion par Cryptage”.

Sentio n’utilise pas de technologie de cryptage soumise aux réglementations d’exportation.

Examen Indépendant de la Sécurité de l’Information

Nous effectuons des audits internes et des revues de gestion pour maintenir et améliorer la sécurité de l’information.