POCKETALK Ventana White Paper

1. À propos de ce document

Ce document est destiné aux personnes qui envisagent d’utiliser Pocketalk Ventana (ci-après dénommé “Ventana”) ou qui l’utilisent actuellement. L’objectif de ce document est de vous aider à comprendre nos mesures de sécurité et à prendre les précautions nécessaires pour utiliser Ventana en toute sécurité. En outre, ce document sert d’annexe aux Conditions d’utilisation et constitue un accord entre notre société et le client concernant l’utilisation de Ventana.

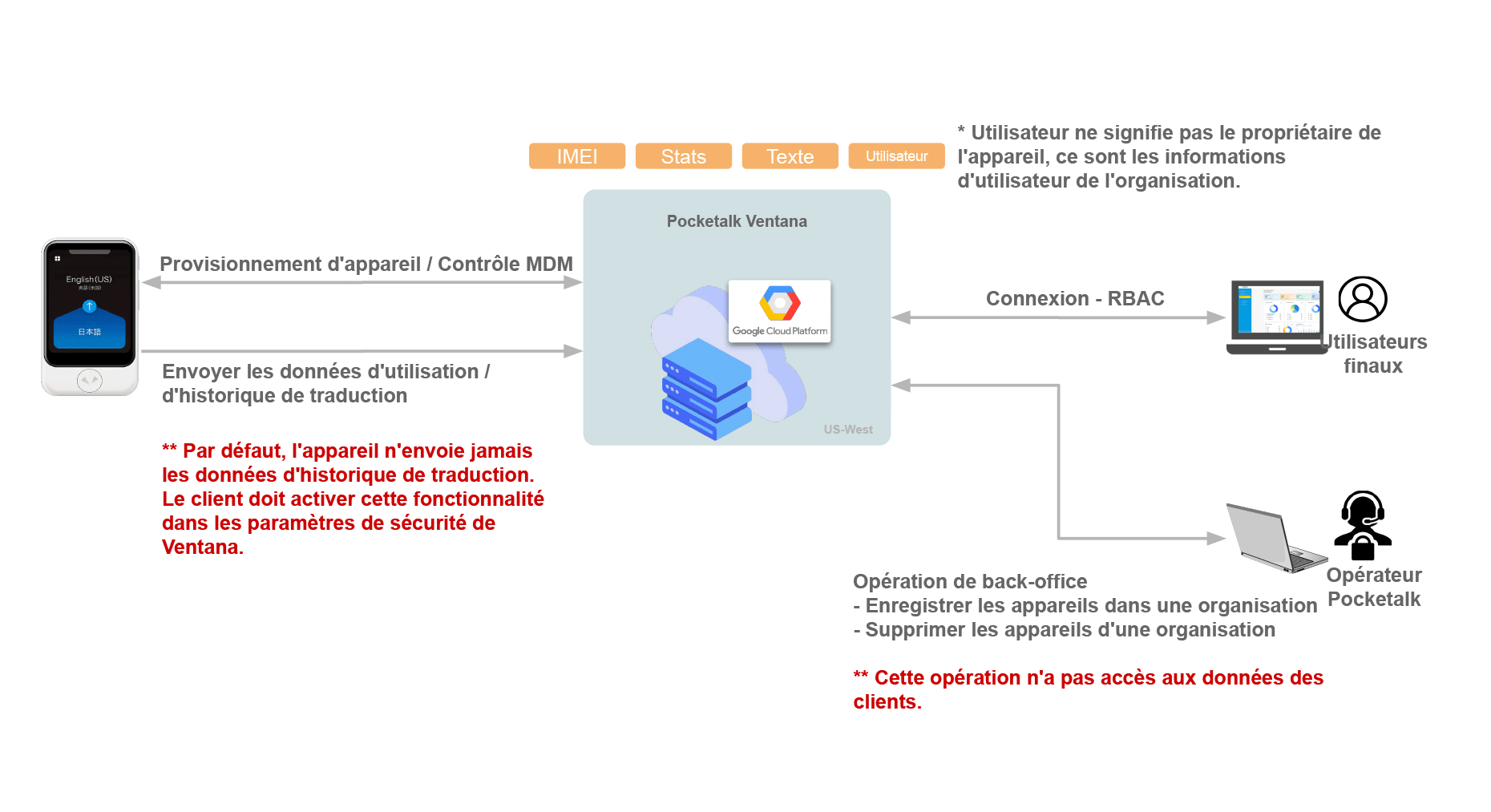

2. Fournisseurs de services cloud

Ventana est développé et exploité par Pocketalk Corporation (ci-après dénommé “Pocketalk”) et fourni à nos clients utilisant Google Cloud Platform (ci-après dénommé “GCP”).

<Figure 1. Ventana – Diagramme des relations entre l’utilisateur et le système>

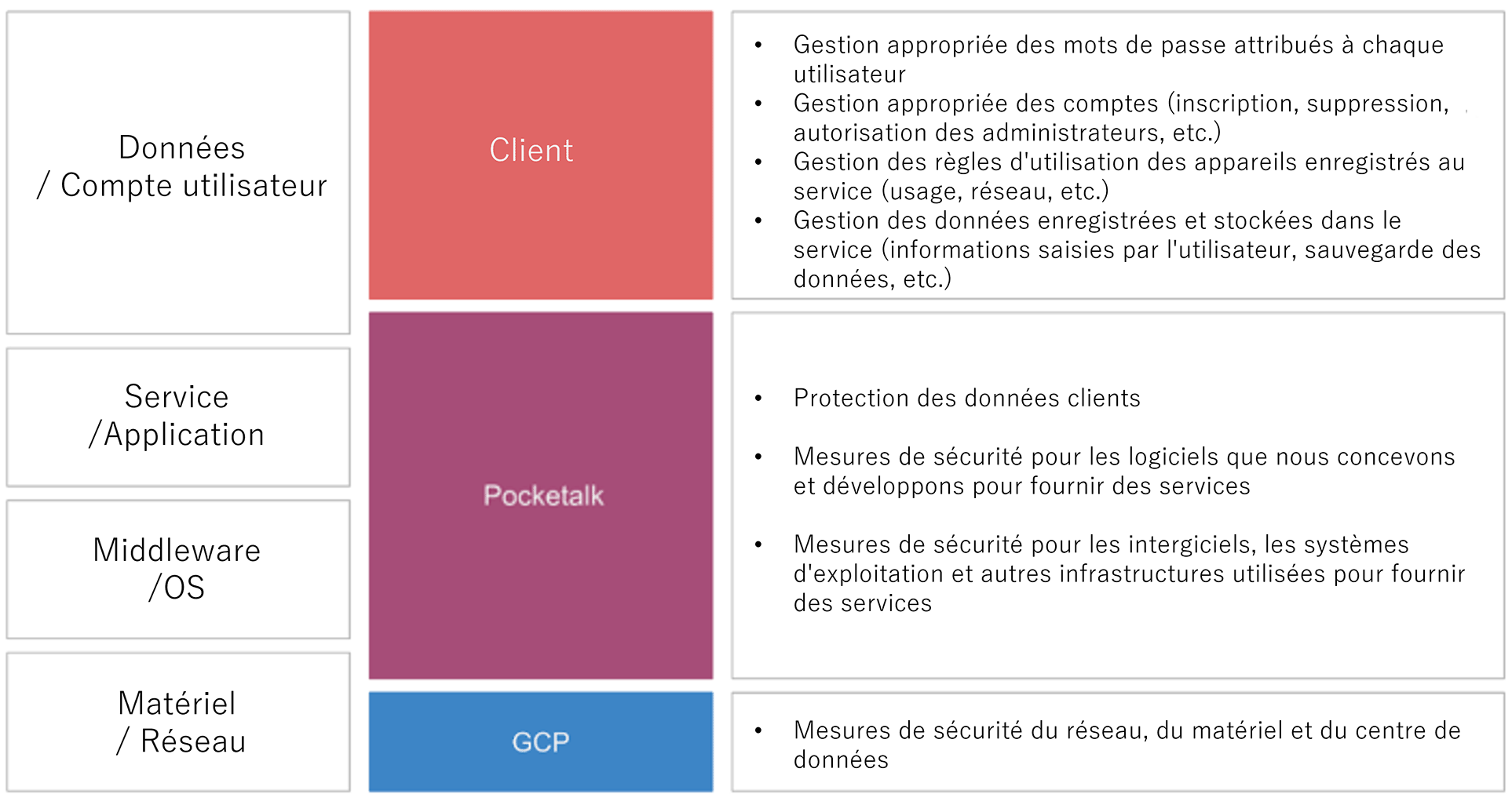

3. Limite de responsabilité entre Pocketalk et les clients Ventana

Le schéma ci-dessous explique la limite de responsabilité entre Pocketalk et les clients lors de l’utilisation de Ventana.

<Figure 1. La limite de responsabilité entre Pocketalk et les clients Ventana>

4. Emplacement du data center

Le GCP utilisé par Ventana est exploité dans les régions suivantes.

- Région : Côte ouest des États-Unis

- Multi-AZ : 2 emplacements à Los Angeles, Californie

5. Objectifs de niveau de service (SLO)

| Heures de service | 24 heures sur 24, 365 jours par an **** Nous surveillons également le service pendant la même période. |

|---|---|

| Disponibilité du service | 99,0% **** N’inclut pas les interruptions de service planifiées annuellement |

| Interruptions de service planifiées | 2 à 4 fois par an **** Les interruptions de service devraient durer jusqu’à 6 heures. |

| Sauvegarde des données | La configuration de la base de données est redondante avec une configuration primaire/secondaire (constamment synchronisée). La sauvegarde de la gestion de la génération de données n’est pas fournie. Les clients sont responsables du téléchargement et du stockage et de la gestion appropriés des données à l’aide de la fonction de reporting de Ventana. |

6. Mesures de contrôle de sécurité de Pocketalk

Chez Pocketalk, nous nous engageons à respecter les normes internationales les plus élevées en matière de sécurité de l’information et reconnaissons l’importance de maintenir la confidentialité, l’intégrité et la disponibilité de nos actifs informationnels et de ceux de nos clients.

Pour preuve de cet engagement, nous avons subi un processus d’évaluation rigoureux par un organisme de certification indépendant et avons officiellement obtenu les certifications ISO27001 et ISO27017 en février 2024.

La section suivante décrit les politiques et les initiatives que nous avons mises en place pour nous conformer à ces normes, ainsi que nos efforts continus pour maintenir un environnement sécurisé pour nos données et nos systèmes.

Groupe politique pour la sécurité de l’information

Nous avons établi des politiques de base pour les initiatives de sécurité de l’information dans nos services cloud en tant que “Politique de base de la sécurité de l’information” et “Politique de base de la sécurité des services cloud”, et exploitons nos services conformément à ces politiques.

Rôles et responsabilités en matière de sécurité de l’information

Les rôles et responsabilités concernant la sécurité de l’information sont tels que stipulés dans “3. Limite de responsabilité entre Pocketalk et les clients Ventana.”

Liaison avec les autorités compétentes

Les autorités compétentes sont celles spécifiées dans “4. Emplacement du centre de données”.

Partager et attribuer les rôles et responsabilités dans un environnement de cloud computing (CLD.6.3.1)

Le partage et la répartition des rôles et des responsabilités dans l’environnement de cloud computing seront tels que stipulés dans “3. Limite de responsabilité entre Pocketalk et les clients Ventana.”

Suppression des données des clients du service cloud (CLD.8.1.5)

Voici comment les données des clients seront traitées lorsque le client cessera d’utiliser le service.

- Les clients ne peuvent pas demander eux-mêmes la résiliation du service en utilisant les fonctions fournies par Ventana. Pour les clients qui souhaitent résilier le service, veuillez contacter ci-dessous. (Seuls les utilisateurs disposant d’un compte administrateur peuvent supprimer les comptes des utilisateurs de leur organisation sur Ventana.)

Contact

Amérique du Nord : ventana@pocketalk.com

Europe: ventana-eu@pocketalk.com

Asie: https://pocketalk.link/inquiry

- Après réception de votre demande de résiliation du service, nous supprimerons votre compte et toutes les données client stockées dans un délai maximum de 30 jours.

- Après avoir supprimé votre compte et vos données client, nous vous informerons par e-mail que la suppression a été effectuée.

- Après avoir supprimé votre compte et vos données client, vous ne pourrez plus accéder à Ventana.

- Si vous avez besoin des données stockées sur Ventana, il est de votre responsabilité de les télécharger depuis Ventana et de les stocker correctement.

- Après la suppression de vos données, leur suppression complète dans les centres de données de GCP peut prendre jusqu’à 180 jours, mais pendant ce temps, vous ne pourrez plus vous connecter à Ventana ni accéder à vos données.

Nommer des informations

Ventana permet aux clients de nommer les informations (nom de l’appareil, nom du groupe, etc.).

Voir le manuel pour plus de détails.

Enregistrement et suppression d’utilisateurs

Pour l’enregistrement et la suppression des utilisateurs, enregistrez, mettez à jour et supprimez les utilisateurs à l’aide d’un compte disposant de privilèges d’administrateur.

Voir le manuel pour plus de détails.

Fournir un accès utilisateur

Ventana vous permet d’accorder différents droits aux comptes des utilisateurs qui utilisent le service dans votre organisation et de limiter les informations qui peuvent être vues et les fonctions qui peuvent être utilisées.

Voir le manuel pour plus de détails.

Gestion des droits d’accès privilégiés

L’accès privilégié est accordé aux comptes disposant de privilèges d’administrateur. La sécurité des comptes administrateur est assurée par l’identifiant de connexion et l’authentification par mot de passe. Il est de votre responsabilité de gérer correctement votre compte.

Gestion des informations d’identification secrètes de l’utilisateur

Après vous être inscrit en tant qu’utilisateur sur Ventana, un e-mail d’invitation sera envoyé à l’adresse e-mail enregistrée. Vous pouvez enregistrer vos informations client, y compris votre mot de passe, à partir de l’e-mail d’invitation.

Voir le manuel pour plus de détails.

Accès restreint aux informations

Ventana limite les informations affichées et les fonctions disponibles en fonction des privilèges accordés au compte de l’utilisateur connecté.

Voir le manuel pour plus de détails.

Utilisation de programmes utilitaires privilégiés

Ventana ne fournit pas de programmes utilitaires tels que des API qui vous permettent d’utiliser diverses fonctions de service en contournant les procédures de sécurité. Nous limitons strictement les utilisateurs de programmes utilitaires privilégiés nécessaires à la fourniture de services, confirmons l’adéquation de l’utilisation à l’avance, obtenons des journaux et effectuons des examens.

Isolation dans les environnements informatiques virtuels (CLD.9.5.1)

Fonctionne dans un environnement multi-locataire. Les ressources d’accès sont séparées par ID pour chaque locataire, et l’accès aux différents locataires est contrôlé.

Renforcement des environnements digitalisés (CLD.9.5.2)

Tous les environnements digitalisés que nous déployons incluent ont des restrictions de port et de protocole en place pour bloquer les accès non autorisés. De plus, nous réalisons au moins une fois par an des évaluations de vulnérabilité et des tests d’intrusion par un organisme tiers.

Politique d’utilisation des contrôles cryptographiques

Les données des clients stockées dans Ventana sont cryptées et les clés sont gérées à l’aide du service Google Key Management Service (Cloud KMS). Les mots de passe des comptes clients sont hachés et stockés. La communication qui échange des données client est cryptée à l’aide de la communication SSL/TLS (compatible TLS 1.2), et les données elles-mêmes envoyées et reçues entre l’appareil et Ventana sont également cryptées.

Élimination ou réutilisation sécurisée de l’équipement

Concernant l’élimination des supports d’équipement qui ont été remplacés en raison du vieillissement ou de la panne de l’équipement, nous ne nous chargeons pas directement de l’élimination de l’équipement. Basé sur les installations, le bâtiment et la sécurité physique de GCP.

https://cloud.google.com/docs/security

Procédures de contrôle des modifications

Afin de fournir des services stables, nous surveillons les ressources de chaque serveur et augmentons la capacité si nécessaire.

Gestion de la capacité/capacité

Afin de fournir des services stables, nous surveillons les ressources de chaque serveur et augmentons la capacité si nécessaire.

Sécurité opérationnelle pour les gestionnaires (CLD.12.1.5)

La méthode de fonctionnement de Ventana et les paramètres de sécurité sont expliqués dans le manuel.

Dans nos opérations, nous gérons l’environnement cloud séparément pour le développement, la mise en scène et la production, et nous interdisons en principe aux personnes engagées dans le développement d’accéder à l’environnement de production.Seul un nombre limité de personnel opérationnel est autorisé à accéder à l’environnement de production. Tous les accès et opérations qui se produisent dans l’environnement de production sont conservés dans des journaux d’audit. Cette restriction d’accès est gérée par l’IAM de GCP, et nous faisons régulièrement l’inventaire des utilisateurs IAM et le gérons de manière appropriée.

Sauvegarde des données

Lorsque nous apportons des modifications à l’environnement de production, nous effectuons une sauvegarde système de l’environnement. Ces données de sauvegarde incluent également les données des clients, qui sont cryptées et stockées. Une fois les modifications du système publiées, les données de sauvegarde seront supprimées dans un délai maximum de 7 jours ouvrables.

Acquisition des journaux d’événements et des journaux d’accès

Bien que Ventana ne fournisse pas de fonction permettant aux clients d’acquérir eux-mêmes l’historique des événements, nous acquérons et stockons l’historique appropriés (jusqu’à 13 mois) nécessaires à la maintenance et à la gestion du service.

En outre, si un incident majeur se produit et que des informations l’historique sont requises dans le but d’enquêter sur la situation, nous menerons une enquête en utilisant les historiques d’accès des 13 derniers mois en réponse aux demandes des clients. Veuillez contacter privacy@pocketalk.com.

Synchronisation de l’heure

Ventana synchronise uniformément l’heure (UTC) avec le serveur NTP interne fourni par GCP.

Surveillance des services cloud (CLD.12.4.5)

Nous surveillons les conditions des ressources système telles que l’utilisation du CPU, de la mémoire et du disque, et avons mis en place un WAF (pare-feu d’application web) et une surveillance des logs pour la détection des incidents de sécurité.

Nous effectuons également une surveillance des services pour assurer le bon fonctionnement de l’application web Ventana.

Gestion des vulnérabilités techniques

Nous collectons des informations sur les vulnérabilités, et s’il devient nécessaire de prendre des mesures relevant de notre responsabilité, nous le ferons par le biais d’une maintenance régulière ou d’urgence.

Les informations de maintenance seront notifiées par e-mail.

Pour assurer une sécurité encore plus grande, nous définissons des exigences de sécurité au moment du développement et de la conception, et effectuons non seulement des tests en interne, mais également des diagnostics de vulnérabilité et des tests d’intrusion par des tiers avant la sortie.

Séparation du réseau

L’accès à Ventana se fait via une connexion Internet. La sécurité est logiquement assurée par l’identification des ID d’organisation du client sur la base des comptes d’utilisateur.

Pour les travaux de maintenance et d’exploitation de notre environnement de production, nous gérons les permissions de manière appropriée en utilisant l’IAM de GCP et permettons l’accès après demande et approbation. De plus, l’accès à l’environnement de production et les opérations effectuées sont gérés par le stockage des journaux d’audit.

Analyse et spécification des exigences de sécurité de l’information

Nous maintenons et fournissons la sécurité de l’information requise par nos clients dans le cadre de la Politique de base de la sécurité de l’information et de la Politique de base de la sécurité des services cloud.

En tant que spécifications des fonctions de sécurité de l’information principalement envisagées par les clients, ce document décrit les éléments suivants.

- Fonctions de contrôle d’accès (accès restreint aux informations, renforcement des machines virtuelles)

- Cryptage des communications (politique d’utilisation du contrôle cryptographique)

- Sauvegarde (sauvegarde des données)

- Journalisation (acquisition du journal des événements)

Une Politique de développement soucieux de la sécurité

Dans le cadre de notre politique de développement soucieux de la sécurité, nous nous penchons sur les risques et les vulnérabilités de sécurité dès le développement et effectuons des évaluations de vulnérabilité et des tests d’intrusion par des tiers lors de la mise en production.

Gestion de la sécurité dans les accords avec les fournisseurs

Les rôles et responsabilités chez Ventana sont définis dans les Conditions d’utilisation, et nous fournissons des services. Concernant la limite de responsabilité pour ce service, veuillez vous référer à “3. Limite de responsabilité entre Pocketalk et les clients Ventana”.

Chaîne d’approvisionnement TIC

Nous comprenons les normes de sécurité de l’information des fournisseurs de services cloud que nous utilisons et confirmons qu’elles sont cohérentes avec notre propre sécurité de l’information.

Ventana utilise GCP en tant que fournisseur de services cloud.

Veuillez consulter ci-dessous l’état de conformité GCP.

https://cloud.google.com/compliance

Responsabilités et procédures

En cas d’incident de sécurité ayant un impact significatif sur les utilisateurs de Ventana (perte de données, panne prolongée du système, etc.), nous vous informerons en principe par e-mail dans les 72 heures. Pour toute demande concernant les incidents de sécurité, veuillez contacter privacy@pocketalk.com.

Rapports sur les événements de sécurité de l’information

Nous vous informerons par e-mail.

Pour les demandes individuelles, veuillez contacter privacy@pocketalk.com.

Collecte de preuves

S’il existe une demande de divulgation légitime fondée sur la loi, telle qu’une demande de divulgation d’un tribunal, les données du client peuvent être divulguées à l’organisation concernée sans le consentement du client. En outre, si un incident majeur survient pour un client et que des informations de journal sont nécessaires pour enquêter sur la situation, nous menerons une enquête en utilisant les journaux d’accès des 13 derniers mois en réponse à la demande du client.

Veuillez contacter privacy@pocketalk.com.

Identification des lois applicables et des exigences contractuelles

En ce qui concerne l’utilisation de Ventana, la législation applicable est la “loi japonaise”.

Concernant les différentes lois et réglementations relatives à Ventana, nous suivons les directives de gestion des lois et réglementations pertinentes et nous nous efforçons de nous conformer à ces lois et réglementations.

Droits de propriété intellectuelle

Les droits de propriété intellectuelle sont définis dans les Conditions d’utilisation.

Protection des enregistrements

Pour plus de détails sur la protection des enregistrements, veuillez vous référer à la section “Acquisition de journaux d’événements”.

Réglementation des fonctions de cryptage

Pour plus d’informations sur l’utilisation du cryptage, veuillez vous référer à la “Politique d’utilisation des contrôles cryptographiques”.

Ventana n’utilise aucune technologie de cryptage soumise à des contrôles d’exportation.

Examen indépendant de la sécurité de l’information

Notre société effectue des audits internes et des examens de gestion afin de maintenir et d’améliorer la sécurité de l’information.